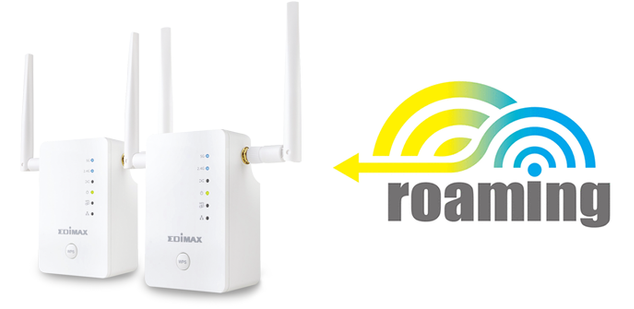

El sistema Wi-Fi Mesh Edimax Gemini RE11S nos va a permitir tener cobertura Wi-Fi en todo nuestro hogar, y con la tecnología roaming para pasar de un AP a otro de manera transparente. Hoy os ofrecemos un completo manual de configuración para enlazar el RE11S que actúa como maestro y el/los RE11S como esclavo.

El fabricante Edimax permite realizar dos métodos de configuración para enlazar los equipos, ambos métodos son perfectamente válidos pero os vamos a explicar las diferencias entre ellos.

Método 1: Configuración a través del botón WPS

Los Edimax Gemini RE11S tienen en su parte frontal un botón WPS para sincronizar tanto los propios dispositivos, como también los clientes Wi-Fi que conectemos. La configuración más sencilla para poner en marcha este sistema Wi-Fi Mesh es la siguiente:

Lo primero que tenemos que hacer es coger uno de los dos RE11S que vienen en la caja, y conectarlo vía cable de red al puerto Gigabit Ethernet del RE11S. Este equipo que hemos conectado al router, automáticamente se configurará en modo punto de acceso Wi-Fi, no tendremos que entrar en su firmware ni realizar ninguna configuración adicional. Simplemente conectándolo a la luz, y vía cable de red al router, estará en modo AP después de esperar unos 2 minutos aproximadamente.

Con el RE11S en modo AP al que llamaremos maestro, conectamos a la luz el segundo RE11S que será el esclavo. Una vez que esperamos entorno a 1 minuto, lo que debemos hacer es pulsar el botón WPS del RE11S maestro y a continuación vamos al RE11S esclavo y hacemos exactamente lo mismo. Deberemos esperar unos 2 minutos, entonces veremos que el RE11S esclavo tiene la banda de 5GHz parpadeando, esto significa que la conexión con el RE11S maestro se ha realizado correctamente y que está utilizando la banda de 5GHz para el enlace troncal.

Este método de configuración siempre va a usar la banda de 5GHz como red de retorno, o también conocida como enlace troncal entre el RE11S maestro y esclavo. En el hipotético caso de que quisiéramos usar la banda de 2.4GHz como red de retorno, deberemos utilizar el método 2 haciéndolo a través del firmware.

Método 2: Configuración manual a través del firmware

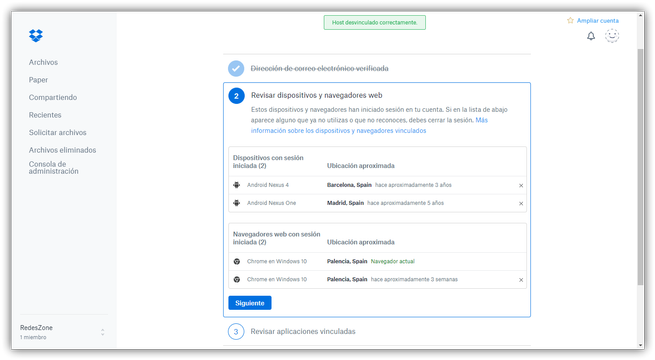

El segundo método de configuración se realiza a través del firmware del propio dispositivo. El primer paso en el que configuramos el RE11S maestro como AP es exactamente igual que antes, lo conectamos vía cable al router y automáticamente se configurará como punto de acceso. De hecho, una vez que se haya auto-configurado podremos entrar en su firmware a través de la dirección IP que el servidor DHCP principal del router le haya proporcionado.

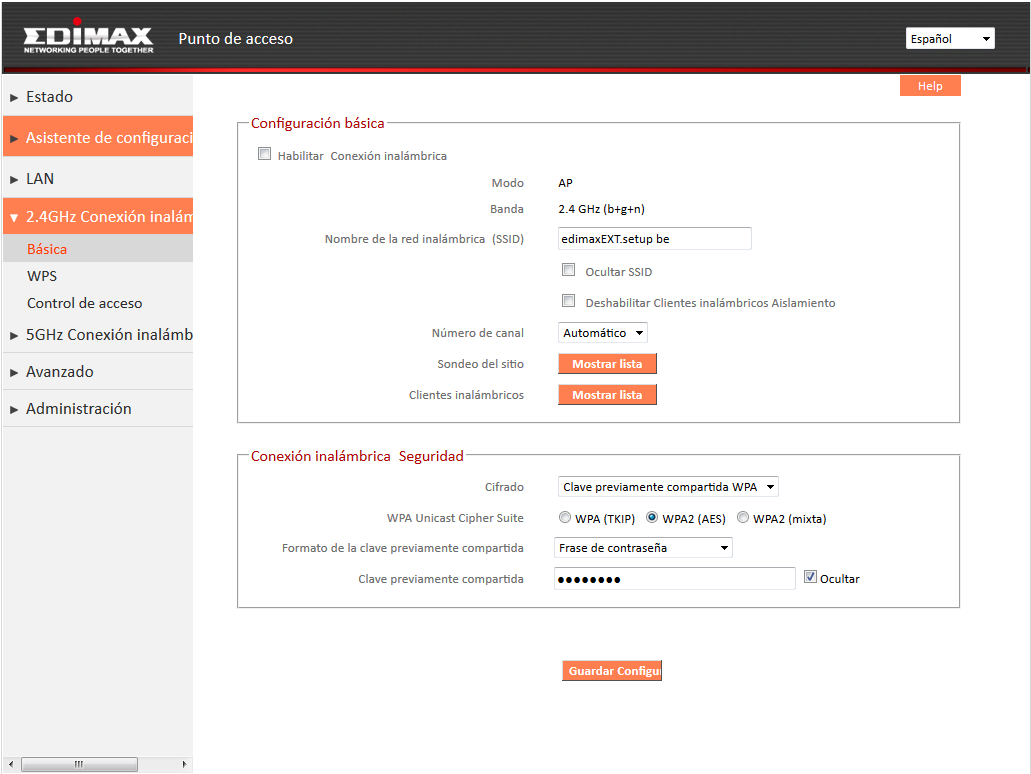

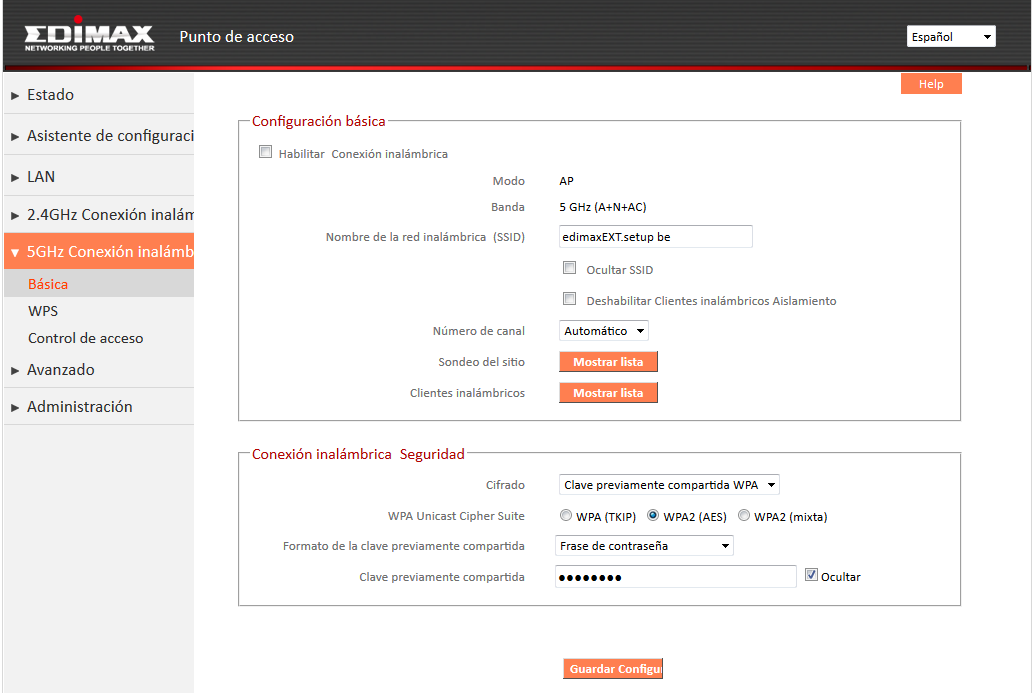

A continuación podéis ver la configuración por defecto de las bandas de frecuencias Wi-Fi del RE11S maestro, que trabaja en modo AP. Podremos cambiar el SSID y la contraseña en cualquier momento, ya que estos valores son los predeterminados y los que están en la pegatina del propio dispositivo.

Una vez que tengamos listo el primer RE11S, deberemos enchufar a la luz el segundo RE11S, y conectarnos vía Wi-Fi con un portátil o con nuestro dispositivo móvil. El SSID y la clave de acceso está en la pegatina del propio dispositivo, no tiene pérdida, tal y como podéis ver aquí:

Una vez que nos hayamos conectado vía Wi-Fi, debemos abrir el navegador web y poner: http://edimax.setup, otra opción es poner la dirección IP privada http://192.168.9.X que nos proporciona Edimax en la pegatina del propio dispositivo:

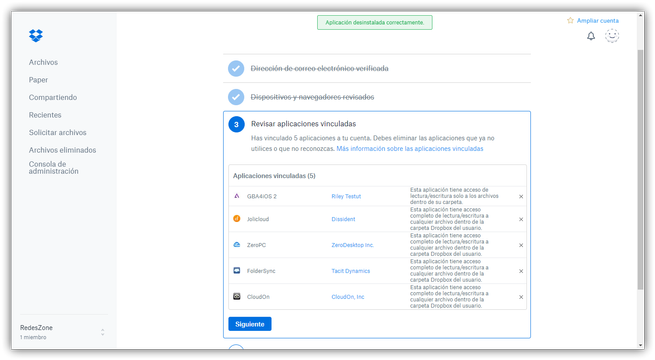

Nada más entrar en el menú, veremos el asistente de configuración, lo que tenemos que hacer es elegir el modo “Extensor de alcance” ya que automáticamente los equipos sabrán que se están conectando con otro Edimax, por lo que tendremos roaming Wi-Fi.

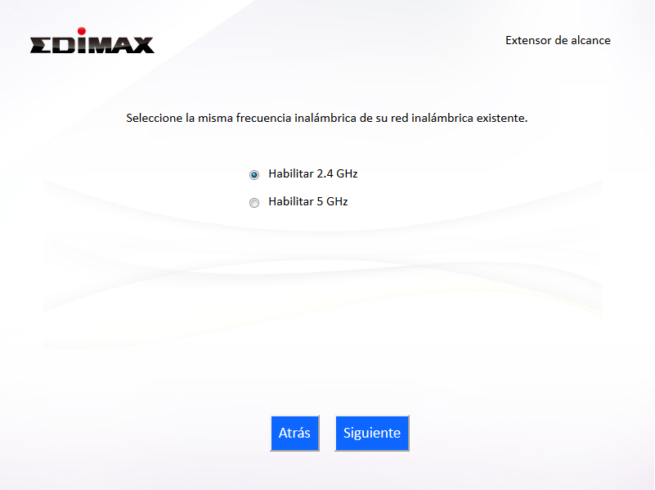

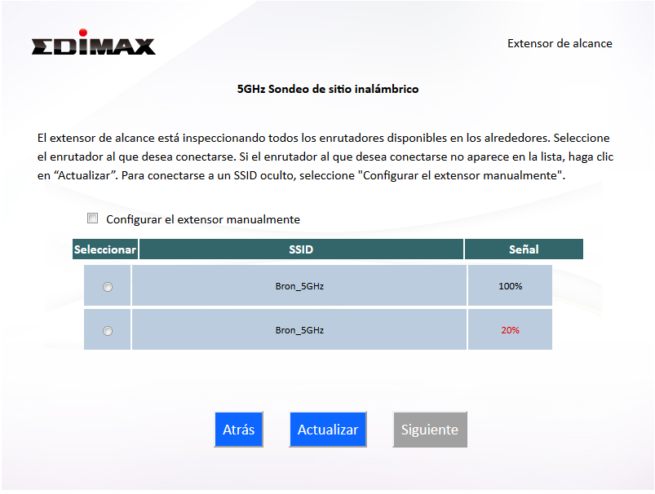

Lo más importante que debemos decidir es en qué banda de frecuencias queremos conectarnos, 2.4GHz o bien la banda de 5GHz. Antes hemos dicho que con WPS automáticamente selecciona 5GHz porque tiene mayor ancho de banda, pero esta banda tiene menos cobertura debido al uso de frecuencias altas, por lo que si vas a colocar el RE11S esclavo muy lejos del maestro, os recomendamos 2.4GHz.

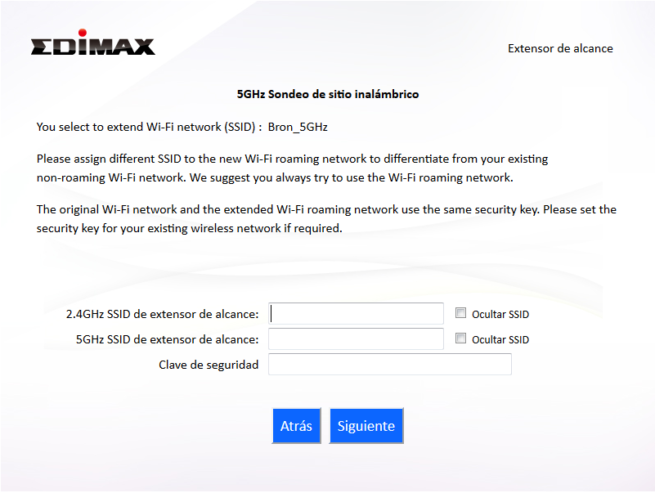

Una vez que hayamos seleccionado una banda u otra, elegimos nuestro SSID que será el mismo que el del Edimax RE11S maestro. Posteriormente deberemos introducir la contraseña de acceso, esta clave será la que se use tanto en la red principal del RE11S maestro como en el esclavo.

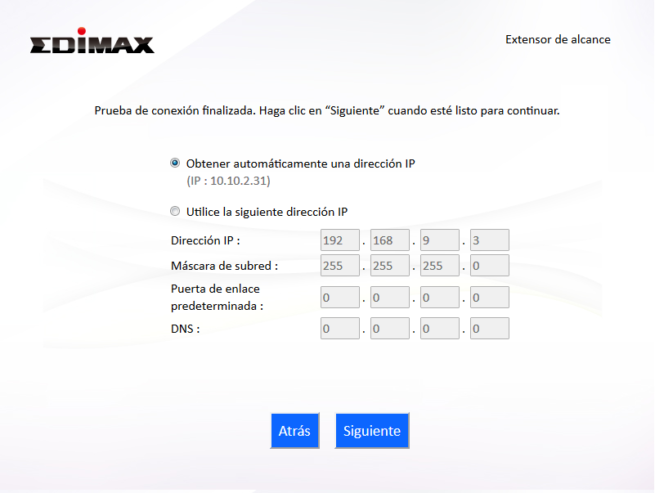

Una vez introducido la información, comprobará la conexión inalámbrica y deberemos indicar si queremos que el RE11S esclavo obtenga la dirección IP automáticamente o bien queremos usar una dirección IP privada para ello.

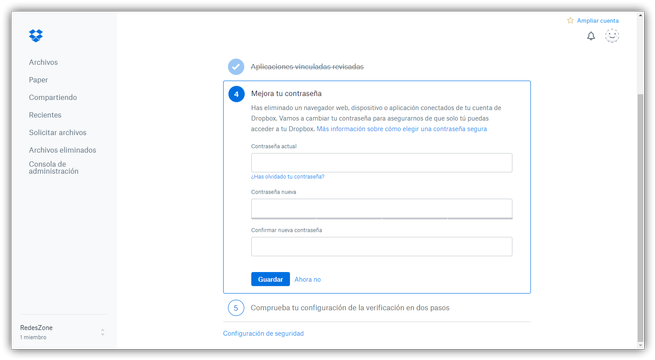

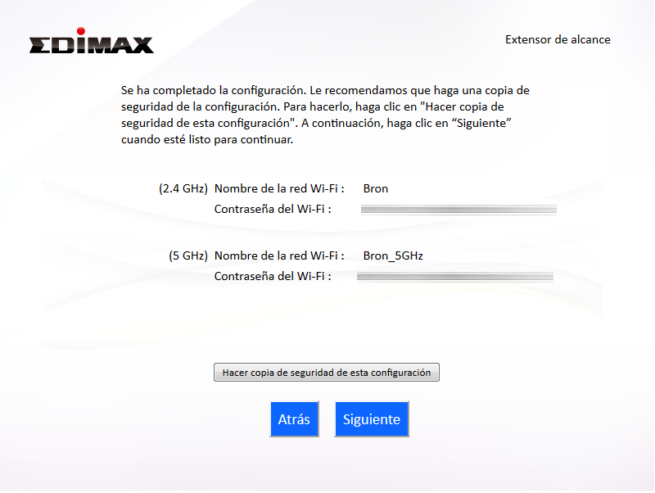

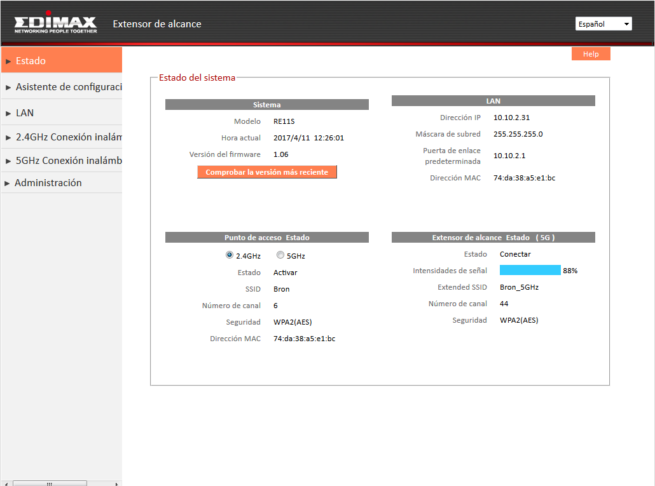

Por último, se nos mostrará un resumen con todas las configuraciones realizadas, y con la IP privada que ha obtenido automáticamente podremos entrar en su firmware directamente:

Os recomendamos ver nuestro completo vídeo donde hacemos un recorrido al firmware de los Edimax Gemini RE11S, tanto en modo AP como en modo extensor de alcance:

Análisis a fondo de los Edimax Gemini RE11S

Si quieres saber todas las características técnicas, cómo es el firmware de este sistema Wi-Fi mesh y el rendimiento real que hemos conseguido con ellos, os recomendamos leer nuestro análisis en profundidad: