El ransomware es el malware de moda. Según varios analistas, cada 10 segundos una variante de ransomware se toma una nueva víctima. Además, como este malware ataca directamente los datos personales de los usuarios (lo más valioso que se suele guardar en un ordenador), la probabilidad de que los usuarios paguen el rescate es muy elevada, convirtiéndolo en el tipo de ataque informáticos más lucrativo para los piratas. Debido a la naturaleza de este tipo de malware, además, es muy complicado de detectar y bloquear a tiempo, por lo que si queremos reducir la probabilidad de terminar infectados por esta amenaza, lo mejor es recurrir a aplicaciones especializadas en este tipo de malware, como es el caso de ZoneAlarm Anti-Ransomware.

ZoneAlarm es la empresa de seguridad que, hace años, ganó una gran popularidad gracias a su cortafuegos avanzado gratuito que nos permitía protegernos de los distintos ataques informáticos a través de la red y tener control total sobre las aplicaciones que podían o no podían conectarse a Internet.

Como toda empresa de seguridad, el mercado de ZoneAlarm no se limita solo a su cortafuegos, sino que tiene también un completo antivirus capaz de protegernos del malware en general y, además, la compañía acaba de anunciar el lanzamiento de una nueva herramienta de seguridad, ideal para funcionar de manera independiente o complementar a las anteriores: el nuevo ZoneAlarm Anti-Ransomware, solución de seguridad con la que la compañía quiere protegernos de amenazas como WannaCry, Cryptowall, Locky, Cerber y todas las demás similares.

Cómo nos protege ZoneAlarm Anti-Ransomware de este tipo de malware

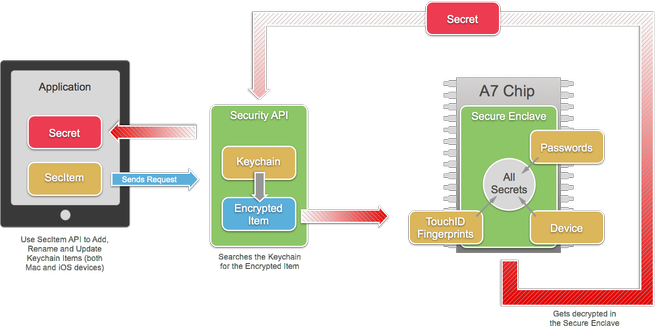

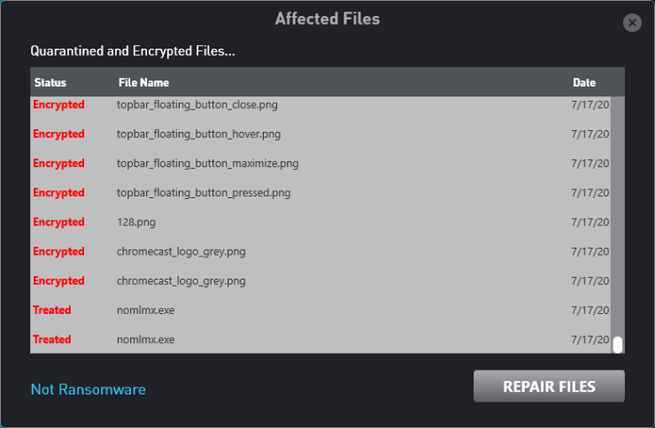

ZoneAlarm Anti-Ransomware busca ofrecernos una protección contra el ransomware diferente a la genérica que ofrecen las principales soluciones antivirus. Esta herramienta de seguridad, además de contar con una base de datos con los ransomware más conocidos, es capaz de detectar estas amenazas basándose en su comportamiento, siendo capaz así de detectar el ransomware desconocido y protegernos de él.

Además de protegernos de esta amenaza, el nuevo ZoneAlarm Anti-Ransomware nos permite recuperar de forma automática todos los datos secuestrados o cifrados por esta amenaza, reduciendo al mínimo la probabilidad de que, si algo termina por infectarnos, perdamos cualquier archivo personal.

Por último, este software de seguridad evitar que el malware pueda apagar o reiniciar el equipo para completar su infección, permitiéndonos así tener siempre acceso a nuestros datos. Además, es compatible con todos antivirus, firewall y los software de protección del mercado, por lo que podemos utilizarla incluso como medida de protección adicional sin preocuparnos de que interfiera en el funcionamiento del otro malware.

Esta aplicación es de pago, y para usarla debemos pagar una licencia de 3 euros al mes, un precio bastante reducido si tenemos en cuenta el valor de nuestros datos y el coste de los rescates si por cualquier motivo nos infectamos de un ransomware. También podemos descargar una versión de prueba de 30 díasdesde su página web para probar este anti-ransomware antes de pasar por caja